Si quieres hacer un análisis forense en Kali Linux por primera vez, puede que tengas más dudas que certezas. Puede parecer que el entorno es sumamente complejo. Pero no te preocupes. Aquí te explicamos.

Lo primero que tienes que entender es que Kali Linux es una distribución de Linux basada en Debian, diseñada para tareas avanzadas de seguridad informática como pruebas de penetración y análisis forense.

Una distribución en este contexto se refiere a una versión particular de un sistema operativo que incluye un conjunto específico de aplicaciones y utilidades diseñadas para un propósito determinado. Kali Linux es una de esas distribuciones, pero también lo son Caine y Deft.

A la par, dentro de estas distribuciones, existen herramientas específicas destinadas al análisis forense en Kali Linux que puedes descargar y utilizar a tu voluntad. Estas herramientas están diseñadas para ayudarte a recolectar, analizar y preservar evidencias digitales de manera efectiva y legal.

Y eso te explicaremos en este artículo.

3 distribuciones para hacer análisis forense en Kali Linux

¿Quieres hacer análisis forense con Kali Linux? Entonces tendrás que decidir entre varios caminos, o en este caso, distribuciones. Estas son variantes especializadas del sistema operativo Kali Linux, cada una adaptada para diferentes necesidades y contextos en el análisis forense digital.

Kali Linux

Kali Linux es una distribución basada en Debian, ampliamente utilizada para pruebas de penetración y análisis forense.

Cuando se utiliza en modo forense, se hace especial énfasis en no alterar el estado del sistema investigado, preservando así la integridad de la evidencia. La característica principal del modo forense de Kali es que el disco duro interno nunca es tocado, lo que significa que las particiones de intercambio no se utilizan y los discos internos no se montan automáticamente. Esto garantiza que no se altere ningún dato del sistema.

Pros:

- Versatilidad: Kali Linux ofrece una amplia gama de herramientas que abarcan desde la recolección de datos hasta el análisis de redes.

- Comunidad activa: Hay una gran cantidad de recursos y soporte debido a su popularidad.

- Disponibilidad: Es fácil de obtener y configurar.

Contras:

- Curva de aprendizaje: Puede ser intimidante para usuarios nuevos debido a la cantidad de herramientas y opciones disponibles.

- Peso del sistema: Algunas herramientas pueden ser exigentes en términos de recursos del sistema.

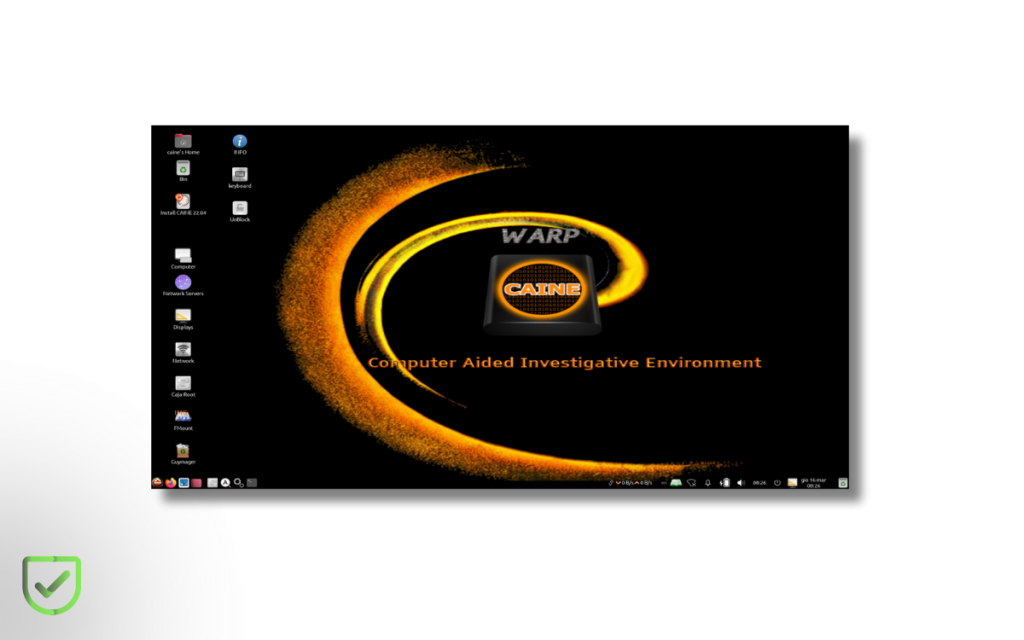

CAINE (Computer Aided INvestigative Environment)

CAINE es una distribución italiana de GNU/Linux creada específicamente para el análisis forense digital. Ofrece un entorno completo con herramientas integradas y una interfaz gráfica amigable que facilita su uso. CAINE bloquea todos los dispositivos en modo de solo lectura por defecto, protegiendo así la integridad de los datos y evitando modificaciones accidentales.

Además, CAINE permite desbloquear estos dispositivos cuando sea necesario a través de su interfaz gráfica.

Pros:

- Facilidad de uso: La interfaz gráfica facilita la navegación y el uso de las herramientas forenses.

- Seguridad: El bloqueo en modo de solo lectura de los dispositivos protege la integridad de la evidencia.

- Actualización regular: La versión 13.0 «Warp» incluye las últimas mejoras y correcciones de seguridad.

Contras:

- Limitaciones de software: No incluye algunas herramientas avanzadas como Autopsy debido a restricciones de tamaño.

- Requiere configuración inicial: Para algunas operaciones avanzadas, puede requerir configuración adicional.

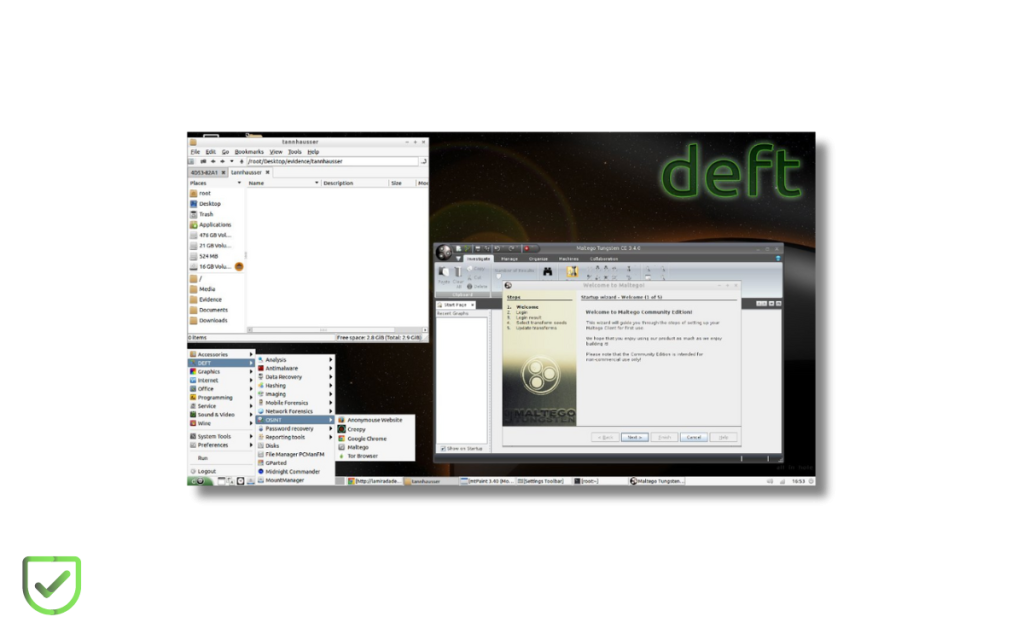

DEFT (Digital Evidence & Forensic Toolkit)

DEFT Linux es una distribución basada en Lubuntu, diseñada para la adquisición y análisis de evidencia digital. Incluye un conjunto robusto de herramientas forenses y es conocida por su facilidad de uso y portabilidad.

DEFT no monta automáticamente los medios de almacenamiento, lo que significa que no altera los datos almacenados a menos que el usuario lo indique explícitamente. Esto es crucial para mantener la integridad de la evidencia en un análisis forense.

Pros:

- Versatilidad: Permite realizar diversas tareas forenses sin la necesidad de múltiples herramientas.

- Portabilidad: Ideal para situaciones en las que es necesario un acceso rápido y móvil a herramientas forenses.

- Especialización: Diseñada específicamente para forense digital, asegurando que todas las herramientas necesarias estén a mano.

Contras:

- Actualización limitada: La versión actual (8.2) no ha sido actualizada recientemente, lo que puede significar que algunas herramientas estén desactualizadas.

- Dependencia de Lubuntu: Al estar basada en Lubuntu, puede tener limitaciones en términos de compatibilidad con software más nuevo.

7 herramientas para el análisis forense en Kali Linux

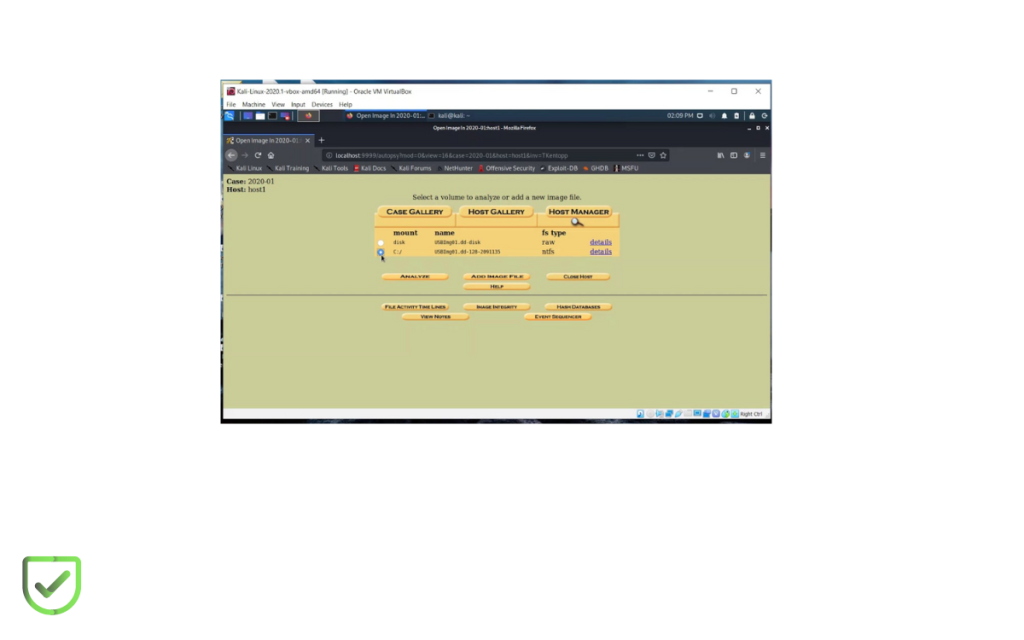

1 | Autopsy

Autopsy es una de las herramientas más potentes y accesibles para el análisis forense en Kali Linux. Actúa como una interfaz gráfica para The Sleuth Kit (TSK), facilitando el análisis de discos duros y la recuperación de datos. Utilizada por fuerzas del orden, militares y examinadores corporativos, Autopsy permite una investigación detallada de actividades en una computadora de manera intuitiva y eficiente.

Autopsy proporciona una plataforma extensible que incluye una variedad de módulos preinstalados para diversas tareas forenses. Algunas de las funcionalidades clave son:

- Permite visualizar y examinar el contenido de archivos y directorios en una imagen de disco, incluyendo archivos eliminados.

- Usa técnicas de tallado de datos para recuperar archivos que han sido eliminados.

- Extrae historial de navegación, marcadores y cookies de navegadores como Firefox, Chrome y Internet Explorer.

- Permite realizar búsquedas indexadas para encontrar archivos que contengan términos específicos relevantes para la investigación.

- Crea una línea de tiempo visual de eventos en el sistema, facilitando la identificación de actividades sospechosas.

- Utiliza bases de datos de hash para identificar archivos conocidos como buenos o malos, ayudando a reducir el volumen de datos a analizar.

- Extrae metadatos EXIF de imágenes y analiza contenido multimedia.

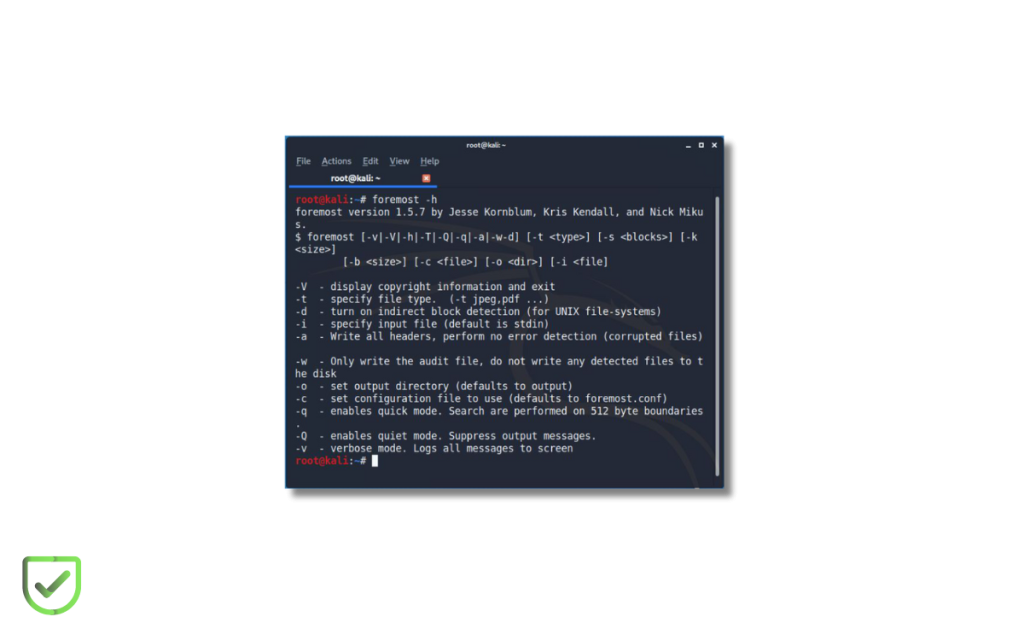

2 | Foremost

Foremost es una herramienta de código abierto desarrollada originalmente por agentes del gobierno de los Estados Unidos para la recuperación de archivos eliminados. Está diseñada para recuperar archivos basándose en sus cabeceras, pies de página y estructuras internas, lo que la hace especialmente útil en escenarios donde los archivos han sido eliminados o el sistema de archivos está dañado.

¿Cómo lo hace? Funciona ignorando el sistema de archivos principal y busca patrones específicos en los datos brutos del disco, lo que permite recuperar archivos incluso cuando el sistema de archivos está severamente dañado o reformateado.

Para ello, posee funciones como:

- Recuperación de archivos eliminados: Utiliza firmas de archivos para identificar y recuperar archivos eliminados.

- Análisis de firmas de archivos: Trabaja con un archivo de configuración para definir las firmas de archivos a buscar.

- Compatibilidad con múltiples sistemas de archivos: Soporta FAT, NTFS, ext2, ext3, ext4, entre otros.

- Configuración personalizada: Permite añadir o modificar firmas en el archivo de configuración.

- Recuperación específica de tipos de archivos: Utiliza el parámetro

-tpara recuperar tipos específicos de archivos. - Trabajo con imágenes de disco: Recupera datos desde imágenes de disco creadas por herramientas como

dd. - Recuperación en medios diversos: Funciona con discos duros, tarjetas de memoria, unidades USB y otros dispositivos de almacenamiento.

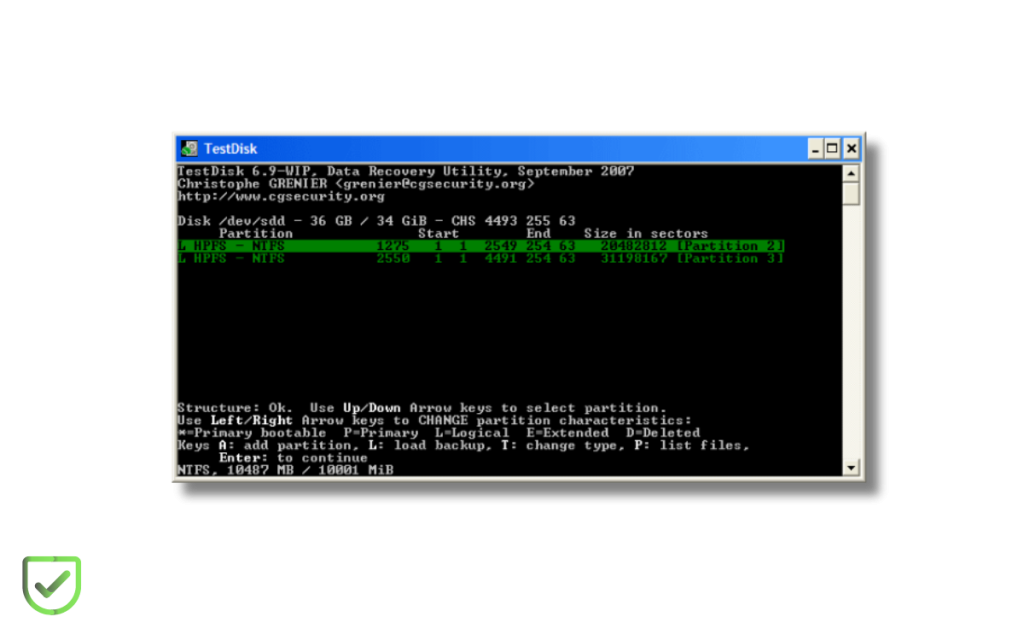

3 | Test Disk

Otra herramienta para el análisis forense en Kali Linux es Test Disk. Es utilizada principalmente para la recuperación de particiones perdidas y la reparación de discos que no arrancan.

Desarrollada por Christophe Grenier, TestDisk está bajo la licencia GNU General Public License (GPL v2+). Su objetivo es ayudar a recuperar particiones perdidas y corregir discos que no arrancan debido a errores humanos, fallos de software o malware.

Entre sus funciones, se encuentran:

- Recuperación de Particiones: TestDisk puede buscar y recuperar particiones eliminadas o dañadas. Es compatible con una amplia gama de sistemas de archivos, incluidos FAT12, FAT16, FAT32, NTFS, exFAT, ext2, ext3, ext4, HFS+, y más.

- Reparación de Sectores de Arranque: Permite reparar y reconstruir sectores de arranque FAT y NTFS, así como recuperar sectores de arranque desde copias de seguridad.

- Arreglo de Tablas de Partición: TestDisk puede reparar tablas de partición dañadas, facilitando que el disco vuelva a ser arrancable.

- Recuperación de Archivos: Además de recuperar particiones completas, TestDisk permite copiar archivos de particiones eliminadas o dañadas.

- Compatibilidad Multiplataforma: Funciona en múltiples sistemas operativos, incluyendo DOS, Windows, Linux, FreeBSD, NetBSD, OpenBSD, SunOS y macOS.

4 | Photo REC

PhotoRec está diseñado para la recuperación de archivos multimedia y documentos perdidos. Es especialmente útil en el ámbito del análisis forense digital debido a su capacidad para recuperar datos incluso de sistemas de archivos dañados o reformateados. PhotoRec es parte del paquete TestDisk y es distribuido bajo la Licencia Pública General GNU (GPL v2+).

El objetivo principal de PhotoRec es recuperar archivos eliminados, incluidos videos, documentos y otros archivos importantes, desde diversos medios de almacenamiento como discos duros, CD-ROMs y tarjetas de memoria.

¿Cómo puedes realizar un análisis forense con Kali Linux a través de Photo REC?

- Recuperación de Archivos Multiplataforma: PhotoRec puede ejecutarse en múltiples sistemas operativos como DOS, Windows, Linux, FreeBSD, NetBSD, OpenBSD, Sun Solaris y macOS.

- Compatibilidad con Múltiples Sistemas de Archivos: PhotoRec trabaja con sistemas de archivos como FAT, NTFS, exFAT, ext2, ext3, ext4, y HFS+.

- Soporte para Varios Medios de Almacenamiento: Funciona con discos duros, CD-ROMs, tarjetas de memoria (Compact Flash, Memory Stick, SecureDigital, etc.), y unidades USB.

- Búsqueda Basada en Firmas: Utiliza una base de datos de firmas de archivos para identificar y recuperar archivos de más de 180 tipos de archivo (ZIP, Office, PDF, HTML, JPEG, entre otros).

- Modo de Solo Lectura: Accede a los medios en modo de solo lectura para evitar la sobrescritura de datos durante el proceso de recuperación.

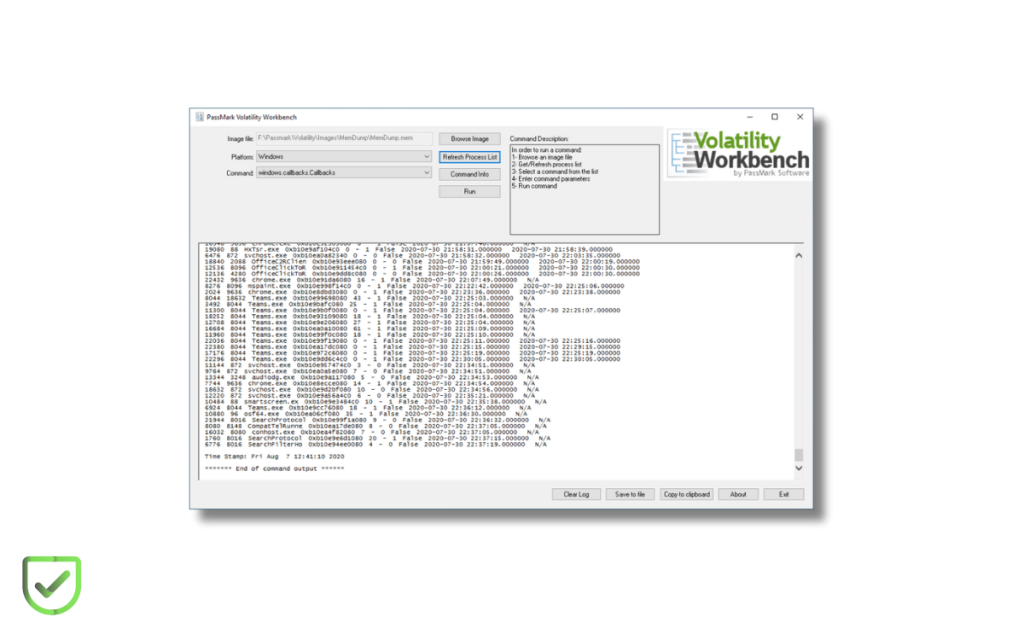

5 | Volatility

Volatility es otra herramienta clave para el análisis forense en Kali Linux centrado en la memoria volátil (RAM). Lanzada públicamente en 2007, Volatility se ha convertido en una de las herramientas forenses más importantes para extraer información crítica del estado de ejecución de un sistema. Esta herramienta permite analizar procesos, conexiones de red y datos del sistema operativo a partir de volcados de memoria.

El objetivo de Volatility Framework es realizar un análisis profundo de la memoria RAM para obtener información sobre la actividad de un sistema en un momento específico. Es particularmente útil para detectar y analizar actividades maliciosas, ya que muchas acciones de malware ocurren en la memoria volátil y no dejan rastros en el disco duro.

- Análisis de Procesos: Volatility puede listar todos los procesos activos y finalizados en el volcado de memoria, proporcionando detalles sobre cada uno.

- Conexiones de Red: Extrae información sobre las conexiones de red activas y cerradas, incluyendo detalles como IPs y puertos, cruciales para la identificación de actividades sospechosas.

- Extracto de Datos del Sistema Operativo: Recupera información sobre el sistema operativo, como módulos cargados, controladores y configuraciones.

- Soporte Multiplataforma: Funciona en diversos sistemas operativos, facilitando el análisis en entornos Windows, Linux y macOS.

6 | Wireshark

Wireshark captura paquetes de datos en una red y permite su análisis detallado. Es compatible con una amplia gama de protocolos de red, lo que la convierte en una herramienta versátil para diversos entornos de red. Su interfaz gráfica facilita la navegación y el análisis de datos, haciéndola accesible tanto para principiantes como para expertos.

Sse utiliza para analizar el tráfico de red con fines de monitoreo de seguridad, diagnóstico de problemas y análisis forense con Kali Linux. Permite a los usuarios visualizar el tráfico en tiempo real, filtrar paquetes por protocolo y reconstruir sesiones para un análisis detallado.

Esto es crucial para identificar actividades sospechosas, como intentos de intrusión o exfiltración de datos.

Entre sus funcionalidades se incluyen:

- Captura de Paquetes en Tiempo Real: Captura datos directamente desde la red, permitiendo un análisis inmediato.

- Análisis Detallado de Paquetes: Proporciona información exhaustiva sobre cada paquete capturado, incluyendo detalles sobre protocolos y capas de red.

- Filtros de Captura y Visualización: Permite aplicar filtros específicos para enfocar el análisis en tipos particulares de tráfico, mejorando la eficiencia del análisis.

- Decodificación de Protocolos: Soporta una amplia gama de protocolos de red y puede interpretar y mostrar los datos de manera comprensible.

- Reconstrucción de Flujos de Sesión: Capacidad para reconstruir sesiones completas, como flujos HTTP, para un análisis más detallado de las interacciones en la red.

- Análisis de Tráfico Cifrado: En ciertos casos, puede analizar tráfico cifrado si se disponen de las claves adecuadas.

7 | Dumpzilla

Dumpzilla es una herramienta forense especializada en extraer información forense de navegadores basados en Mozilla, como Firefox, Iceweasel y Seamonkey. Esta herramienta, desarrollada en Python y distribuida bajo licencia GNU General Public License (GPL v2+), es esencial para el análisis forense en Kali Linux debido a su capacidad para recuperar datos críticos almacenados en navegadores web.

Su nombre proviene de su capacidad para «volcar» (dump) y analizar datos de navegadores, proporcionando una visión detallada de la actividad del usuario.

Entre los datos que puede recuperar se incluyen:

- Cookies y almacenamiento DOM (HTML5): Datos de sesión y preferencias de usuario almacenadas localmente.

- Historial de navegación: Listado detallado de sitios web visitados.

- Contraseñas guardadas: Información de inicio de sesión almacenada por el navegador.

- Historial de descargas: Registro de archivos descargados.

- Datos de formularios web: Búsquedas, correos electrónicos, comentarios y otros datos introducidos en formularios.

- Marcadores: Enlaces guardados por el usuario.

Conclusión

En conclusión, el análisis forense en Kali Linux, aunque inicialmente puede parecer complejo, se facilita enormemente con herramientas específicas como Dumpzilla. Kali Linux, con su vasta colección de herramientas forenses, ofrece un entorno robusto para la extracción y análisis de datos digitales.

Con esta guía, esperamos haber proporcionado una base sólida para que te sientas más seguro y capacitado para comenzar tus propias investigaciones forenses utilizando Kali Linux.